728x90

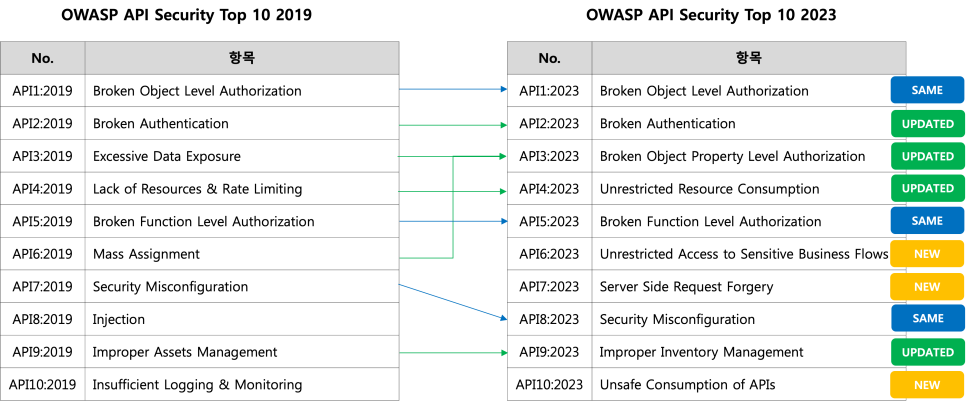

OWASP API Security Top 10(2019 VS 2023)

OWASP API Security Top 10 2023은 2019 항목과 비교했을 때 3건 NEW, 4건 UPDATED, 3건 SAME 입니다.

| NEW | API6:민감한 Business Flows에 대한 제한되지 않은 접근(Unrestricted Access to Sensitive Business Flows) | 비즈니스 흐름 보호가 새롭게 강조 |

| API7:SSRF | SSRF 공격이 API으로 인정 | |

| API10:안전하지 않은 API 소비(Unsafe Consumption of APIs) | 제3자 연계 API 신뢰 관점이 새롭게 포함 | |

| UPDATED | API2: 사용자 불안전한 인증(Broken User Authentication)→ 불안전한 인증(Broken Authentication) |

사용자 인증->서비스/마이크로서비스 인증까지 범위 확대 |

| API3: 과도한 데이터 유출(Excessive Data Exposure) + API6:대량 할당(Mass Assignment) → 객체 속성 단위 권한 부여 실패(Broken Object Property Level Authorization) | 데이터 노출+속성 할당 문제 통합 재정의 | |

| API4: 리소스 부족 및 속도 제한 (Lack of Resources & Rate Limiting) → 제한되지 않는 자원 사용(Unrestricted Resource Consumption) | 요청수, 자원소비 문제 확대 재정의 | |

| API9: 자산 관리 부적절(Improper Assets Management) → 적절하지 않은 API Invenrory 관리(Improper Inventory Management) | 자산관리 →인벤토리 관리로 구체화 | |

| SAME | API1: 불안전한 객체 수준의 권한(Broken Object Level Authorization) | 기존과 동일 |

| API5: 불안전한 기능 수준의 인증(Broken Function Level Authorization) | 기존과 동일 | |

| API8: 잘못된 보안 설정(Security Misconfiguration) | 항목 유지,API7 → API8로 번호이동 |

오늘날 앱 중심 세상에서 기본 요소는 API입니다. 은행, 소매, 운송부터 IoT, 자율주행차, 스마트 시티에 이르기까지 API는 최신 모바일, SaaS, 웹 애플리케이션의 핵심요소이며 고객 대면, 파트너 대면, 그리고 내부 애플리케이션에서 찾아볼 수 있습니다.

API는 애플리케이션 로직과 개인 식별 정보(PII)와 같은 민감한 데이터를 노출하기 때문에 공격의 표적이 되는 경우가 점점 더 많아지고 있습니다.

OWASP API Security Top 10 (2023)

2023년 버전을 살펴보겠습니다.

- API1:2023 - 불안전한 객체 수준의 권한

- API는 객체 식별자를 처리하는 엔드포인트를 노출하는 경향이 있어 객체 수준 접근 제어(OAC) 문제의 공격 표면을 생성합니다.

- 사용자의 ID를 사용하여 데이터 소스에 액세스하는 모든 함수에서 객체 수준 권한 부여 검사를 고려해야 합니다.

- API2:2023 - 불안전한 인증

- 인증 메커니즘이 잘못 구현되는 경우가 많아 공격자가 인증 토큰을 손상시키거나 구현상의 결함을 악용하여 다른 사용자의 신원을 일시적 또는 영구적으로 도용할 수 있습니다.

- 시스템의 클라이언트/사용자 식별 기능이 손상되면 API 보안이 전반적으로 손상됩니다.

- API3:2023 - 불안전한 객체 속성 수준의 권한

- API3:2019 과도한 데이터 노출 과 API6:2019 - 대량 할당을 통합하여 객체 속성 수준에서 권한 검증이 부족하거나 부적절한 것에 초점을 맞춥니다. 이로 인해 권한이 없는 당사자에 의한 정보 노출 또는 조작이 발생합니다.

- API4:2023 - 제한되지 않은 자원 사용

- API 요청을 처리하려면 네트워크 대역폭, CPU, 메모리, 스토리지와 같은 리소스가 필요합니다.

- 이메일/SMS/전화 통화 또는 생체 인식 검증과 같은 기타 리소스는 API 통합을 통해 서비스 제공업체에서 제공하며 요청당 비용을 지불합니다. 공격이 성공하면 서비스 거부(DoS) 공격이나 운영 비용 증가로 이어질 수 있습니다.

- API5:2023 - 불안전한 기능 수준의 인증

- 계층, 그룹, 역할을 가진 복잡한 접근 제어 정책과 관리 기능과 일반 기능의 불분명한 구분은 권한 부여 취약점으로 이어지는 경향이 있습니다. 공격자는 이러한 문제를 악용하여 다른 사용자의 리소스 및/또는 관리 기능에 접근할 수 있습니다.

- API6:2023 - 민감한 Business Flow에 대해 제한되지 않은 접근

- 해당 취약점을 가진 API는 Business Flow를 노출할 위험이 있으며, 자동화된 방식으로 과도한 접근이 일어날 때 피해 발생 가능합니다.

- 구현상의 문제로만 발생하는 것은 아님

- API7:2023 - SSRF(Sever Side Request Forgery)

- SSRF 취약점은 API가 사용자가 제공한 URI의 유효성을 검사하지 않고 원격 리소스를 가져올 때 발생할 수 있습니다.

- 공격자는 방화벽이나 VPN으로 보호되는 경우에도 애플리케이션이 의도치 않은 목적지로 조작된 요청을 전송하도록 강요할 수 있습니다.

- API8:2023 - 잘못된 보안 설정

- 맞춤형 API 사용을 위해 지원되는 복잡한 설정에 대해, DevOps 엔지니어가 보안 설정을 놓치거나 Best practices를 따르지 않아 다양한 유형의 공격이 발생할 수 있음

- API9:2023 - 적절하지 않은 API Invenrory 관리

- API Inventory는 조직 또는 SW 전체에 사용되는 API의 전체 목록

- API는 일반적인 웹 애플리케이션보다 더 많은 엔드포인트에 노출되므로 API Inventory를 적절하고 최신의 문서가 매우 중요합니다

- 개체와 배포된 API 버전의 Inventory를 관리하는 것은 더 이상 사용되지 않는 API나 노출된 디버그 엔드포인트 등의 문제를완화하는 데 중요합니다.

- API10:2023 - 안전하지 않은 API 사용

- 개발자는 사용자의 입력보다 제3자의 API로부터 수신한 데이터를 더 신뢰하기 때문에 보안 표준을 약화시키는 경향이 있습니다.

- 공격자는 이 점을 악용해, 대상 API를 직접 공격하기보다는 제3자 서비스를 공격합니다.

아래는 OWASP API Security 공식문서입니다.

https://owasp.org/www-project-api-security/

OWASP API Security Project | OWASP Foundation

OWASP API Security Project on the main website for The OWASP Foundation. OWASP is a nonprofit foundation that works to improve the security of software.

owasp.org

728x90

반응형

'cs > sec' 카테고리의 다른 글

| [인프라와 웹의 위협기술]1. 후속공격(Post Exploitation) 단계의 주요 보안 위협들 (0) | 2025.12.10 |

|---|---|

| [Security]SQL Injection (0) | 2025.11.07 |

| [Security] HTS, MTS이란? (0) | 2025.11.06 |

| [Security]모바일 취약점: 안드로이드(Andorid), iOS (0) | 2025.11.06 |

| [Security]취약점 체계:CVE, CWE, CCE, CVSS (0) | 2025.11.06 |