728x90

1. IPA 추출

1.1. 환경세팅

- 기종: 아이폰 XR

- 버전: 16.4

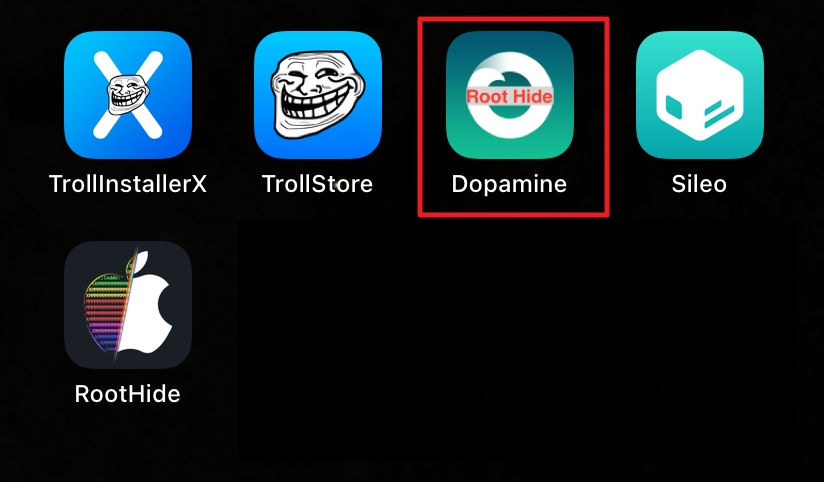

탈옥 후

- Root Hide로된 Dopamine을 이용함

그림1. Dopamine(Root Hide) 앱 이미지

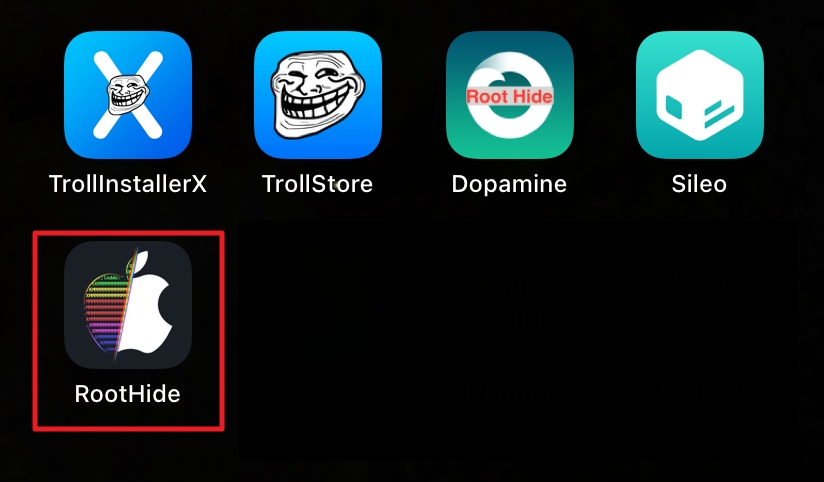

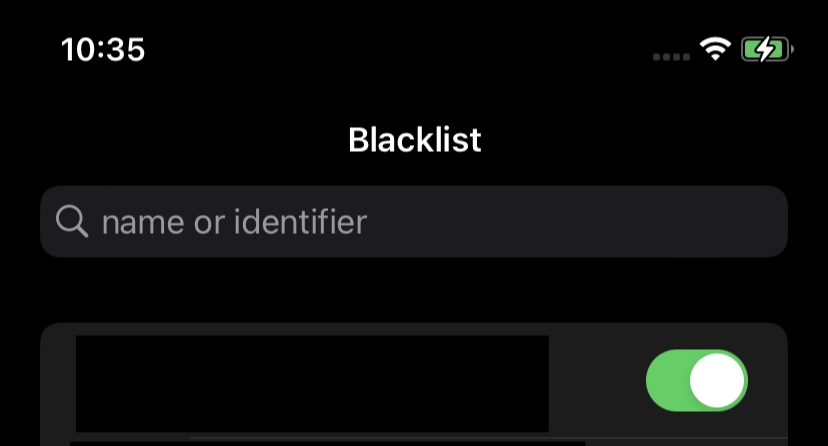

- Dompain Roothide를 이용해 Roothide > Backlist에서 (후킹할 앱) 토클 활성해야 함

그림2. RootHide 앱 이미지

그림3. RootHide 내 앱 토클 활성화

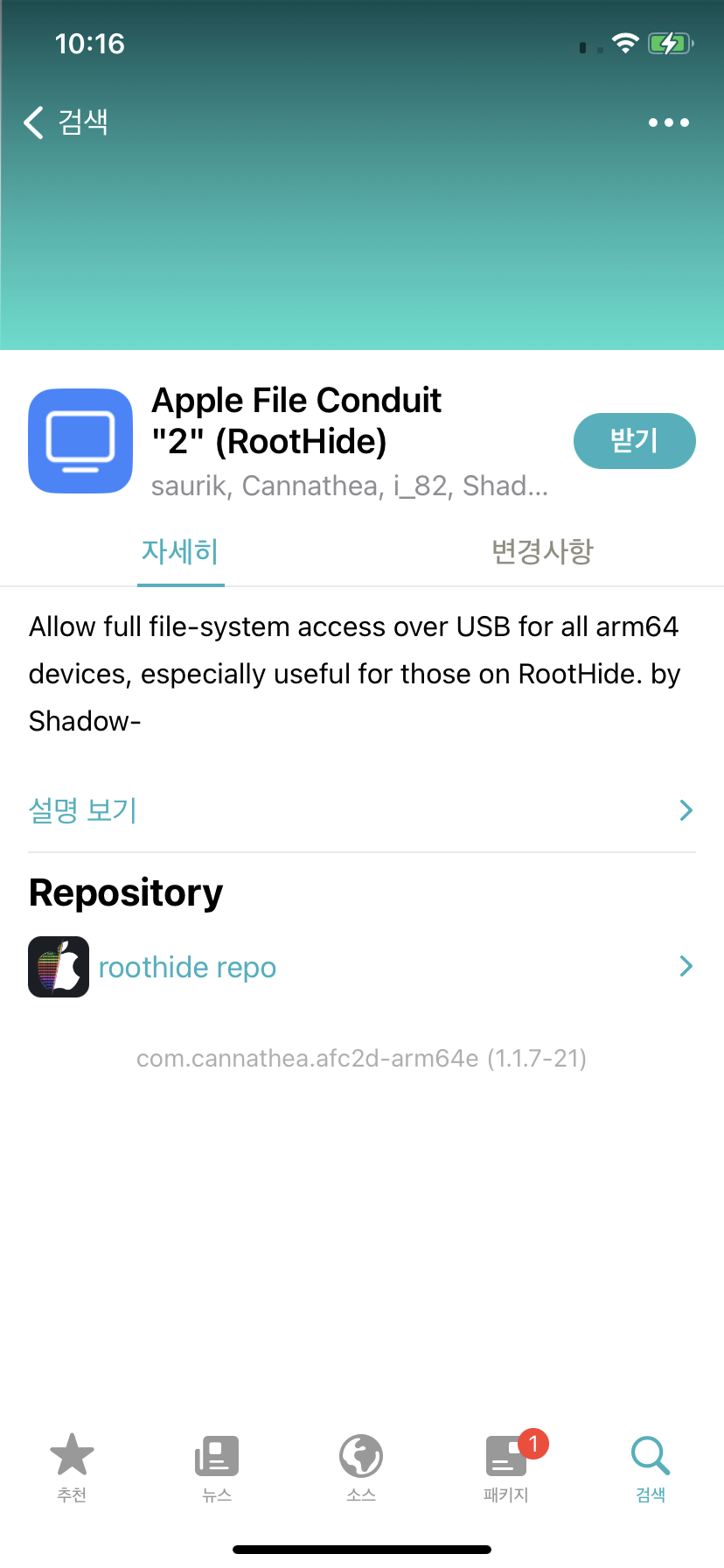

- Sileo에 들어가 Apple File Conduit "2"(Roothide)를 다운로드

- 검색을 눌러 Apple File Conduit "2"를 설치하면 PC 탈옥 아이폰의 내부폴더를 볼 수 있음

그림. Apple File Conduit 2 다운

- 3utools 내 파일을 jailbreak 폴더로 볼 수 있음

그림. 3uTools Jailbreak 폴더 확인

1.2 IPA 추출

- Tutools를 이용

- FileSystem(jailbreaken)>private>var>Container>Bundle>Application>추출하고자하는앱

- 바이너리 파일중 크기가 제일 큰파일 추출한 후 분석 / 파일 크기로 찾기 애매한 경우 앱 이름이 써져있는 파일을 선택

2. grida로 분석

- Grida에 IPA 파일 불러오면 됨

- Ghidra zip설치 압축해제 후> ghidraRun.bat 실행

3. frida 후킹

- sileo 패키지에 frida 설치

- PC CMD창에서 확인

frida-ps -Ua728x90

반응형

'cs > sec' 카테고리의 다른 글

| [Dreamhack]Beginner (0) | 2026.02.01 |

|---|---|

| Galaxy S22의 앱 adk 정적분석(jadx, frida) (0) | 2026.01.23 |

| [모의해킹] Mobile 교육 (0) | 2026.01.16 |

| UnCrackable Level3(후킹을 활용한 실습 문제 분석) (1) | 2026.01.15 |

| UnCreakable Level2 실습(후킹을 활용한 실습 문제 분석) (0) | 2026.01.15 |